Sårbarheter & kritiska beroenden – Hur starkt är vårt skydd?

För att sprida kunskap och belysa området säkerhetsskydd har Knowit lanserat en bloggserie. I sju inlägg redogör våra medarbetare för utvalda delar av vad som bör ingå i ett systematiskt säkerhetsskyddsarbete samt delar med sig av sina erfarenheter från området.

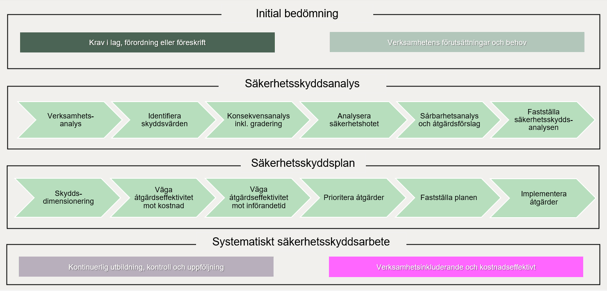

Förra gången berättade Daniel Blom och Elin Sjöström om hur man analyserar säkerhetshotet i bloggseriens andra inlägg. Denna gång har vi kommit till inlägg nummer tre i serien, där Sven Johnard tittar närmare på sårbarhetsanalysen, det vill säga nästa steg i framtagandet av den säkerhetsskyddsanalys som den som bedriver säkerhetskänslig verksamhet är skyldig att upprätta (i Säkerhetspolisens föreskrifter kallas detta för sårbarhetsbedömning).

En verksamhetsutövare ska göra sårbarhetsanalyser beträffande den säkerhetskänsliga verksamheten, men vad är egentligen en sårbarhetsanalys? Vad syftar den till? Vilket underlag behövs? Vilka delar innehåller den? Vilka metoder underlättar arbetet? Det är frågor som diskuteras i detta inlägg.

Något om begreppet sårbarhet

Sårbarhet kan definieras som brister i förmågan hos till exempel ett system, ett objekt, en individ, en grupp eller ett samhälle att stå emot och hantera en specifik påfrestning. Det är dock inte relevant att studera sårbarhet i allmänhet utan den måste alltid kopplas till en händelse eller ett hot. Sårbarheten i en verksamhet eller ett samhälle beror på förmågan att förutse, hantera, motstå och återhämta sig från den studerade händelsen. Den som gör en sårbarhetsanalys ska därför ställa sig följande frågor:

1. Vad är skyddsvärt?

2. Vad kan hota det skyddsvärda?

3. Hur sårbart är det skyddsvärda?

4. Hur är förmågan att stå emot och hantera påfrestningar på det skyddsvärda?

De första två punkterna ingår i processen med att ta fram en säkerhetsskyddsanalys och har tagits upp i de två föregående blogginläggen. Slutsatserna om skyddsvärdena och de dimensionerande hotförmågorna som framkommer där bör ligga till grund för sårbarhetsanalysen.

I jämförelse med en riskanalys, som är ett närliggande begrepp, så skiljer sig en sårbarhetsanalys med avseende på bland annat perspektiv och mål. Målet med riskanalysen är främst att bedöma risken (sannolikhet och konsekvens) och att identifiera och analysera de slutliga konsekvenserna i samband med hanteringen av en oönskad händelse. Detta är relevant även i sårbarhetsanalyser, men sårbarhetsanalyser utgår från verksamheten och det som är särskilt skyddsvärt i den. En anledning är att det är svårt att bedöma sannolikheten för många av de händelser som verksamhetsutövaren vill analysera. Det kan i sin tur bero på flera saker, till exempel att händelsen aldrig tidigare har inträffat och att det därför överhuvudtaget inte finns någon statistik. Sårbarhetsanalysen handlar därför främst om förmågan att stå emot en oönskad händelse och på så sätt identifiera svagheter och brister i verksamhetens hanteringsförmåga. Fokus ligger alltså på konsekvenserna av olika händelser mer än på sannolikheten för att de ska inträffa.

Vad är en sårbarhetsanalys?

Säkerhetsskyddsanalysen är kärnan i ett väl anpassat säkerhetsskydd. Sårbarhetsanalysen är en viktig del av säkerhetsskyddsanalysen och utgör, som nämnts ovan, en systematisk genomgång av verksamhetens svagheter och brister i hanteringsförmåga. Det gäller i första hand inom det egna ansvarsområdet och i andra hand i förhållande till andra verksamheter i syfte att reducera sårbarheter. Sårbarhetsanalysen behöver anknyta till verksamhetsbeskrivningen som bör innehålla prioriterade åtaganden för verksamheten. För att på något sätt kunna mäta verksamhetens förmåga behöver den beskrivas utifrån ett antal scenarion det vill säga detaljerade beskrivningar av oönskade händelser med utgångspunkt i de dimensionerande hotförmågorna. Säkerhetsskyddslagen inriktar sig mot antagonistiska hot, vilket förutsätter en antagonistisk aktör. Från ett säkerhetsskyddsperspektiv kan även verksamhetens fysiska läge eller andra ofrånkomliga förutsättningar behöva tas upp och analyseras.

Vilket underlag behövs för en sårbarhetsanalys?

Som nämnts ovan bör slutsatserna om vad som är skyddsvärt och vad som kan hota det skyddsvärda ligga till grund för sårbarhetsanalysen. I arbetet med sårbarhetsanalysen som del av säkerhetsskyddsanalysen bör även den information som redan finns i organisationen på risk- och sårbarhetsområdet tas till vara. Säkerhetspolisen rekommenderar att underlag såsom eventuell befintlig säkerhetsskyddsanalys, tidigare revisioner, befintliga riskanalyser, befintlig risk- och sårbarhetsanalys, incidentrapporter samt andra sårbarhetsanalyser eller tester nyttjas i arbetet med sårbarhetsanalysen.

Vilka delar bör en sårbarhetsanalys innehålla?

Sårbarhetsanalysen bör disponeras efter de tre delarna inom säkerhetsskyddet nämligen informationssäkerhet, fysisk säkerhet och personalsäkerhet. Det underlättar bedömningen hur sårbarheterna påverkar verksamhetens säkerhetsskydd och vilka säkerhetsskyddsåtgärder som behöver vidtas inom de olika områdena.

Sårbarhetsanalyser kan kräva både teoretiska analyser och uppföljningar i praktiken. Verksamhetsutövaren behöver undersöka nuvarande skyddsåtgärder, inklusive processer och rutiner, för att säkerställa om de efterlevs eller om det finns brister i dem som kan medföra en sårbarhet. I sårbarhetsanalysen kan det exempelvis ingå praktiska tester av säkerhetsskyddet, analys av inträffade incidenter och erfarenhetsbaserade bedömningar. Penetrationstester, tester av skalskydd (dvs. intrångstester i den fysiska miljön) är några exempel. Dessa praktiska tester samt andra underlag bör sedan sammanställas och bedömas i syfte att föreslå lämpliga säkerhetsskyddsåtgärder.1

Vilka metoder underlättar arbetet med en sårbarhetsanalys?

Det finns befintliga metoder och modeller för att göra en sårbarhetsanalys. Ett exempel på metod vid framtagande av sårbarhetsanalyser är den så kallade CARVER-matrisen (Criticality, Accessibility, Recuperability, Vulnerability, Effect and Recognizability).2 CARVER-matrisen kan användas från ett offensivt perspektiv (vad man ska attackera) eller defensivt (vad man ska skydda). Sammanfattningsvis går modellen ut på att identifiera kritiska system, avgöra tillgängligheten till dessa, uppskatta tid och ansträngning som krävs för återhämtning, bedöma säkerhetssystemets effektivitet kontra angreppsförmåga, bedöma omfattningen av konsekvenserna samt att utvärdera sannolikheten för att potentiella motståndare skulle känna till att tillgången är ett kritiskt eller värdefullt mål. I sårbarhetsanalysen är det defensiva perspektivet relevant. Vid målval och sårbarhetsanalyser kan metoden användas genom att beräkna värdet av ett givet potentiellt mål och hur lätt ett sådant mål kan neutraliseras. Med andra ord är modellen ett logiskt sätt att se på vad någon vill angripa eller skydda och om det är möjligt eller inte, baserat på de resurser angriparen eller verksamhetsutövaren har till förfogande.

Avslutning

Ett sista medskick är att sårbarhetsanalysen kan innehålla säkerhetsskyddsklassificerade uppgifter. Verksamhetsutövaren bör därför redan i detta steg tänka på hur informationen ska klassificeras och skydda säkerhetsskyddsanalysen därefter.

Sårbarhetsanalyser syftar till att, med ledning av identifierade sårbarheter, planera för vilka säkerhetsskyddsåtgärder som behöver vidtas i verksamheten för att reducera eller eliminera sårbarheterna.

Detta kommer vi att behandla i nästa blogginlägg.

______________

Sven Johnard är en mycket erfaren jurist med unik erfarenhet av säkerhetsskyddslagstiftningen och säkerhetsskyddad upphandling från tidigare tjänst som verksjurist vid Säkerhetspolisens rättsenhet. Sven har lett upphandlingar och bidragit till lagstiftningsarbetet till den gällande säkerhetsskyddslagen, vilket gett djup områdeskunskap. Han har varit med och utformat regelverk och hjälpt verksamheter att förstå och tillämpa dem praktiskt. Sven skrev Säkerhetspolisens Vägledning i säkerhetsskyddad upphandling och deltog en tid som expert i Utredningen om vissa säkerhetsskyddsfrågor (SOU 2018:82).

Fortsätt gärna följa vår bloggserie där Sebastian Tham i nästa blogginlägg diskuterar säkerhetsskyddsåtgärder och hur man kan tänka vid prioritering av åtgärder. Du får också gärna ta kontakt med någon ur vårt säkerhetsskyddsteam om du vill prata mer om säkerhetsskydd. På Knowit är vi vana att arbeta med säkerhetsskydd, och våra specialister stöttar kunder i alla olika delar under regelverket – oavsett om det handlar om analyser, ledningssystem, juridiska bedömningar eller utformande och implementation av åtgärder.

Process för säkerhetsskyddsarbete

Fotnoter

1: Beakta att sådan information kan vara mycket känslig och därför behöver hanteras i enlighet med den säkerhetsskyddsklassificering som analysen når upp till.

2: Ursprungligen framtagen och utvecklad av USA:s försvarsmyndigheter.